STRATEGI PENGEMBANGAN APLIKASI MOBILE MULTI-PLATFORM YANG CEPAT, EFISIEN, DAN SCALABLE DENGAN SATU BASIS KODE

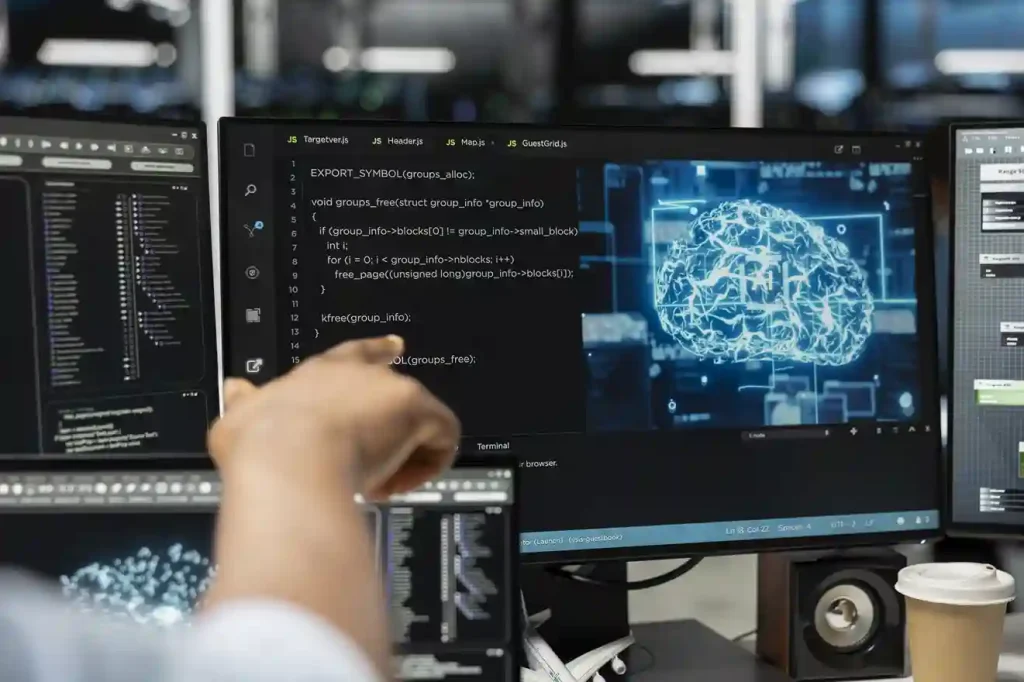

Perkembangan aplikasi mobile yang semakin pesat menuntut proses pengembangan yang cepat, efisien, dan mampu menjangkau berbagai platform. Flutter hadir sebagai...